Principales caractéristiques à rechercher dans une plateforme de diffusion vidéo sécurisée [2022 Update]

La vidéo en ligne est un média puissant qui gagne en popularité dans de nombreux secteurs. Il est couramment utilisé par les entreprises, les établissements d’enseignement, les agences gouvernementales et d’autres organisations professionnelles.

L’essor de l’industrie du streaming en ligne s’accompagne de menaces de la part des hackers et des pirates. Malheureusement, il existe des groupes de personnes mal intentionnées qui profitent des radiodiffuseurs. Il est donc plus important que jamais de sécuriser la diffusion vidéo.

Dans cet article, nous allons examiner les principales caractéristiques de sécurité à prendre en compte lors de la sélection d’une plateforme de diffusion vidéo sécurisée. vidéo sécurisée. Ces fonctionnalités devraient vous apporter la sécurité dont vous avez besoin pour diffuser du contenu vidéo en direct et à la demande.

Pour commencer, examinons ce qu’est la diffusion en continu sécurisée et pourquoi les radiodiffuseurs modernes doivent l’envisager.

Table des matières :

- Qu’est-ce que la diffusion vidéo sécurisée ?

- Pourquoi utiliser la diffusion en continu sécurisée ?

- Les 7 principales caractéristiques de la diffusion sécurisée de vidéos

- Cas d’utilisation populaires pour la diffusion en continu sécurisée

- Les lacunes dans la diffusion en continu sécurisée

- Conclusion

Qu’est-ce que la diffusion vidéo sécurisée ?

La diffusion vidéo sécurisée est une forme de diffusion vidéo en ligne qui donne la priorité à la confidentialité et à la sécurité. La diffusion en continu sécurisée a plusieurs connotations et il existe plusieurs façons de l’aborder.

Pour certains, la sécurisation de la diffusion en continu peut se résumer à l’utilisation d’une protection par mot de passe pour empêcher les spectateurs indésirables d’accéder à leur flux. Pour d’autres, le streaming vidéo sécurisé peut être un peu plus complexe, avec des cryptages de pointe et des protocoles de sécurité plus intensifs.

Pourquoi utiliser la diffusion vidéo sécurisée ?

En 2020, le secteur du streaming vidéo en ligne était évalué à 50,1 milliards de dollars. On s’attend à ce que l’industrie atteigne un niveau de croissance considérable. 184,27 milliards de dollars d’ici à 2027.

Compte tenu de ce potentiel de croissance, la diffusion vidéo sécurisée est absolument essentielle, en particulier pour les diffuseurs qui utilisent la monétisation vidéo ou qui diffusent du contenu privé. Pourquoi ? L’augmentation de l’utilisation s’accompagne d’une augmentation des risques de sécurité.

Ces dernières années, les entreprises de sécurité ont enregistré une augmentation du piratage, du hacking et d’autres attaques numériques. À elle seule, la piraterie coûte à l’économie américaine plus de 29,2 milliards de dollars par an. Les coûts de la cybercriminalité devraient s’élever à 10,5 billions de dollars en 2025.

Outre les menaces croissantes, la diffusion vidéo sécurisée s’avère utile dans les situations où les diffuseurs souhaitent simplement préserver la confidentialité de leur contenu.

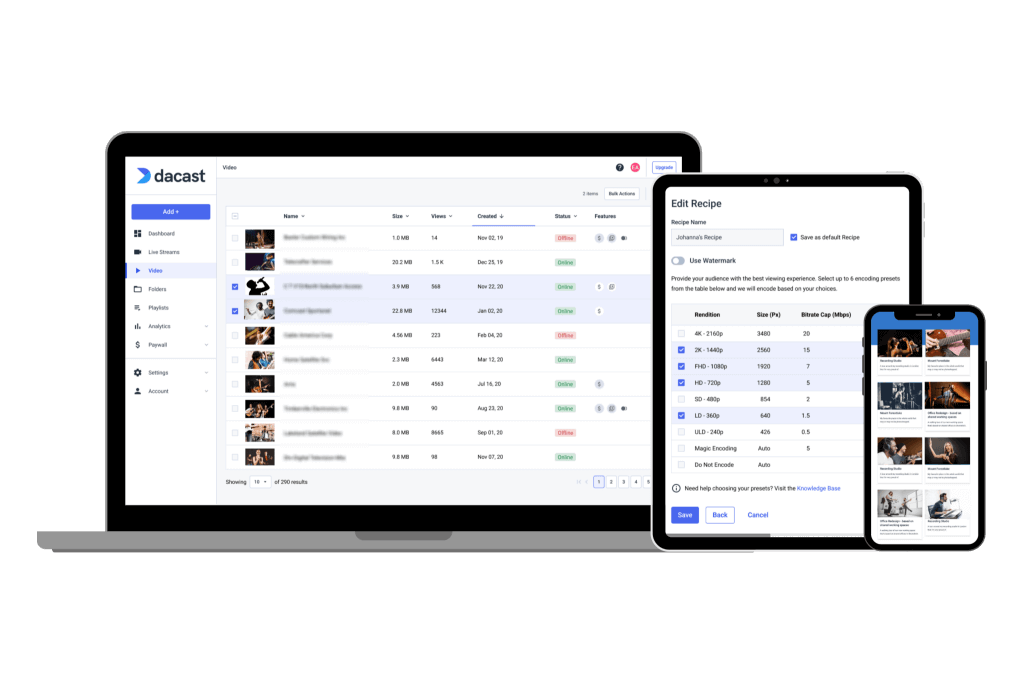

Les 7 principales caractéristiques de la diffusion sécurisée de vidéos

Il existe des fonctionnalités spécifiques conçues pour prendre en charge la diffusion vidéo sécurisée. Ces options de sécurité sont disponibles pour l’hébergement sécurisé des flux en direct et des bibliothèques de vidéos à la demande.

Examinons quelques-unes des principales caractéristiques à rechercher lorsque vous comparez les plateformes d’hébergement vidéo pour la diffusion en continu sécurisée.

1. Protection par mot de passe

L’une des formes les plus élémentaires de sécurité pour vos vidéos est la protection par mot de passe. Cette option vous permet de définir un mot de passe qui bloque votre contenu vidéo avant que quiconque ne puisse le visionner. Tant que vous pouvez garantir la confidentialité de votre mot de passe, votre flux sera sécurisé.

Cette méthode peut être essentielle pour une utilisation au sein d’une petite entreprise ou d’une organisation, ou pour faire circuler une vidéo en privé. vidéo en privé avant de la partager publiquement.

Si vous envisagez d’utiliser la diffusion en continu protégée par un mot de passe, n’oubliez pas que cette méthode n’est pas à l’épreuve des balles. Les mots de passe peuvent facilement être divulgués entre amis et collègues ou même sur des forums en ligne.

Pour garantir la sécurité, changez vos mots de passe vidéo tous les deux mois et vérifiez régulièrement sur Google si des mots de passe ont été divulgués. Cherchez simplement “password for [VIDEO NAME] + [YOUR BRAND]”, et tous les forums qui contiennent votre mot de passe devraient apparaître.

2. Restrictions géographiques et de domaine

Il existe deux types de restrictions pour les téléspectateurs restrictions que les radiodiffuseurs peuvent utiliser pour protéger la vidéo en ligne.

La première est une restriction de domaine. Comme son nom l’indique, ce paramètre limite les domaines sur lesquels votre flux peut être lu. Lors de la configuration de cette fonction, vous indiquez les sites web sur lesquels vous souhaitez que vos vidéos soient diffusées.

Une fois qu’elle est opérationnelle, l’intégration de votre vidéo sur un autre site web échouera. Cela permet d’éviter que d’autres personnes n’intègrent votre lecteur vidéo sur leur site web, ce qui permet d’éviter le piratage.

Le deuxième type de restriction est la restriction géographique. Cette méthode utilise les adresses IP pour établir une liste blanche de certains pays. Comme pour la méthode précédente, vous choisissez les pays qui peuvent visionner vos vidéos. Les utilisateurs résidant en dehors de ces pays ne pourront pas regarder la vidéo.

Les géo-restrictions sont très utiles si vous vous adressez à un public situé dans des endroits très précis.

Cette méthode est très précise et offre un niveau de sécurité supplémentaire.

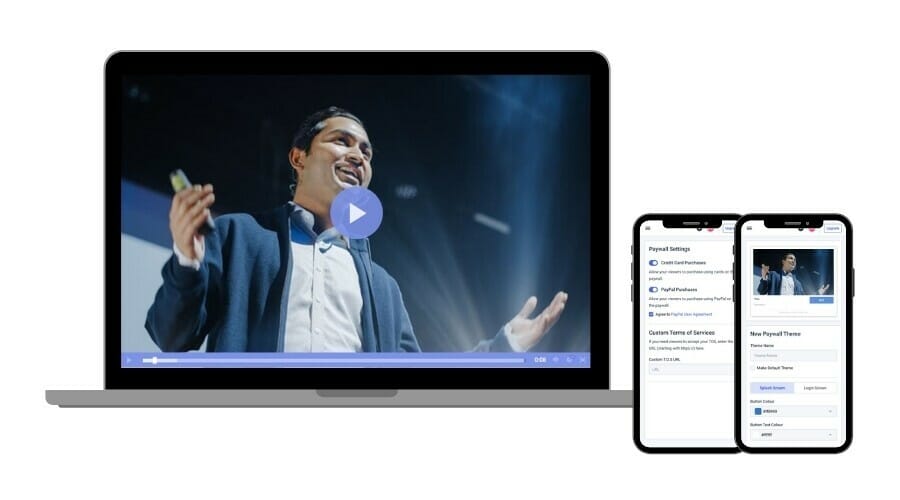

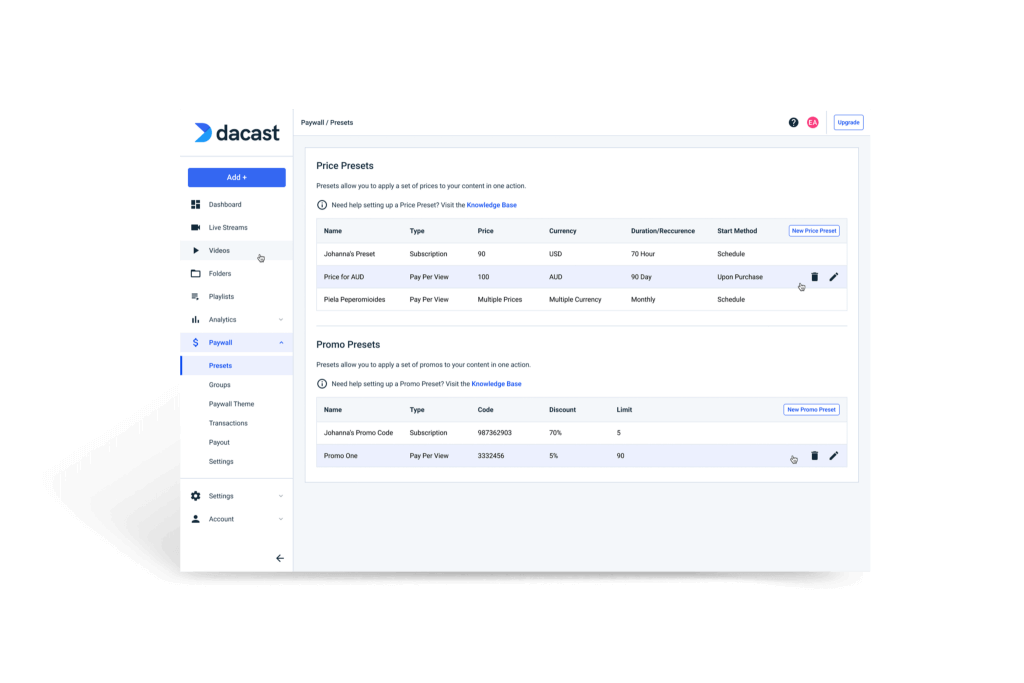

3. Parois payantes sécurisées

Si vous monétisez vos vidéos en ligne et vos diffusions en direct, la sécurité des paiements est essentielle. Sans mesures de sécurité strictes en matière de paiement, vous risquez de perdre de nombreux clients en raison d’avertissements relatifs à des contenus mixtes. Dans le pire des cas, vous risquez d’avoir mauvaise presse, voire d’être poursuivi en justice pour n’avoir pas protégé les informations relatives à vos clients.

Dacast utilise un système de paiement au joueur. Cette méthode est entièrement HTTPS et utilise un cryptage SSL de qualité bancaire pour protéger les informations de paiement contre les acteurs malveillants.

Dacast empêche également le partage des informations de connexion pour contourner le paywall vidéo. Les utilisateurs qui ont acheté un accès à des vidéos ou à des flux vidéo en direct ne sont autorisés à se connecter que sur un seul appareil à la fois. Lorsqu’une autre connexion est détectée via un autre appareil, le flux d’origine sera fermer.

4. Système de sécurité à jeton dynamique

L’une des méthodes avancées utilisées pour garantir la sécurité de la vidéo est la la diffusion de vidéos avec jeton. Cette fonction de sécurité est particulièrement utile pour le contenu vidéo que vous intégrez dans un site ou une application.

Avec un système de sécurité dynamique à jetons, le lecteur vidéo appelle le serveur pour obtenir un nouveau jeton toutes les deux minutes. Cela permet de s’assurer que les restrictions de domaine, les restrictions géographiques et les autres mesures de sécurité sont constamment vérifiées et recoupées. Si les mauvais jetons ou aucun jeton n’est présent, la lecture de la vidéo échoue immédiatement.

Ce processus est totalement transparent pour l’utilisateur, mais il fournit une couche de sécurité supplémentaire difficile à contourner pour votre contenu.

5. Surveillance du système

Choisissez une plateforme vidéo en ligne qui dispose d’un système de surveillance. Cela permettra d’identifier les signaux d’alerte ou les indications de menaces pour la sécurité.

La solution de streaming Dacast solution de streaming est surveillé par des analyses, des tests et des contrôles de sécurité automatisés et gérés par l’homme. Par exemple, le stockage de contenu vidéo nécessite une authentification par clé publique SSH. Les responsables de la sécurité vérifient quotidiennement l’intégrité et l’accès à ce système.

6. Cryptage vidéo HLS

HLS signifie Diffusion en direct par HTTP. Bien qu’il existe de nombreux types d’algorithmes de cryptage, la méthode la plus couramment utilisée pour le cryptage des données est la suivante Cryptage HLS est AES-128. Advanced Encryption Standard (AES) est un algorithme de chiffrement par bloc qui chiffre et déchiffre les données par blocs de 128 bits. Voici les principes de base du fonctionnement de l’AES-128.

Dans le cadre de la diffusion vidéo, les diffuseurs peuvent ajouter le cryptage vidéo AES qui peut être à un flux à des fins de sécurité. Lorsque la vidéo est cryptée, une clé spéciale brouille le contenu de la vidéo. Si le spectateur n’a pas la bonne clé d’accès, il ne peut pas regarder la vidéo. De plus, s’ils essaient de l’intercepter, ils ne verront qu’un brouillage de données inutiles.

En même temps, les spectateurs autorisés ont accès à la vidéo cryptée AES via leur navigateur web et une connexion HTTPS sécurisée. Le processus de cryptage est invisible mais offre une protection importante contre l’interception et le piratage.

7. Diffusion de vidéos en HTTPS

HTTPS est une norme de communication web cryptée souvent utilisée par les organisations gouvernementales, les banques et d’autres secteurs dont les données doivent rester confidentielles. privées. Ce protocole assure la sécurité de trois manières.

Tout d’abord, il empêche la falsification lorsque le fichier vidéo est en transit. Les données cryptées ne peuvent pas être modifiées lorsqu’elles circulent sur l’internet sans être complètement détruites.

Deuxièmement, HTTPS assure l’authentification. Vous pouvez généralement être sûr que les données envoyées via des connexions HTTPS proviennent bien de l’endroit où vous pensez qu’elles ont été envoyées.

Enfin, en liaison avec la fourniture de livraison HLS HTTPS protège contre les écoutes clandestines. S’il est correctement mis en œuvre, personne d’autre que le destinataire prévu ne doit pouvoir accéder aux données transmises.

Cas d’utilisation populaires pour la diffusion en continu sécurisée